La reciente noticia de que Mango ha sufrido un ciberataque a través de uno de sus proveedores es un recordatorio claro y cercano de algo que muchos directivos tecnológicos ya sospechaban: la seguridad de cualquier empresa depende, en gran parte, de sus socios y colaboradores más vulnerables. En este caso, el problema comenzó en una empresa externa que gestionaba las campañas de marketing, lo que abrió la puerta a un acceso no autorizado a datos personales de clientes, como nombres, correos electrónicos, teléfonos y códigos postales.

Aunque los sistemas internos de Mango no se vieron afectados y la información financiera o las contraseñas de los clientes permanecieron a salvo, lo sucedido pone sobre la mesa una preocupación cada vez más compartida: los riesgos que acechan en la cadena de suministro digital. Mango reaccionó con rapidez, avisando tanto a la Agencia Española de Protección de Datos como a los clientes afectados. Esta agilidad demuestra que la marca ha sabido gestionar el incidente con responsabilidad. Pero, si miramos más allá del caso concreto, el mensaje es claro: este tipo de amenazas nos afecta a todos.

La cadena de suministro: un campo de batalla silencioso

Hoy en día, los ciberataques buscan cualquier resquicio, especialmente en proveedores o empresas de servicios que trabajan en la sombra, integrados en la infraestructura de muchas compañías. En 2024, el sector retail en España ha sido uno de los más golpeados, con más del doble de ciberincidentes respecto al año anterior. Estos ataques indirectos son especialmente preocupantes porque pueden romper la confianza entre empresas y provocar daños en cadena.

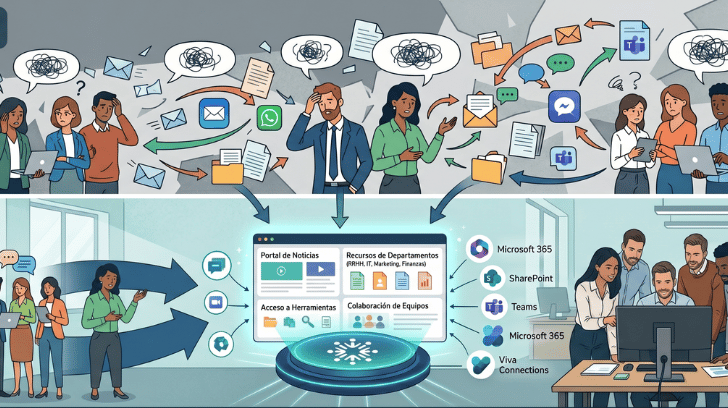

No es un problema nuevo, pero sí se ha agravado. Las compañías dedican grandes recursos a proteger sus propios sistemas, pero a menudo descuidan los controles sobre sus proveedores, limitándose a firmar contratos que, en la práctica, pueden ser insuficientes. Sin un esfuerzo conjunto y comprobable, un simple despiste de un tercero puede abrir la puerta a un ataque de gran alcance.

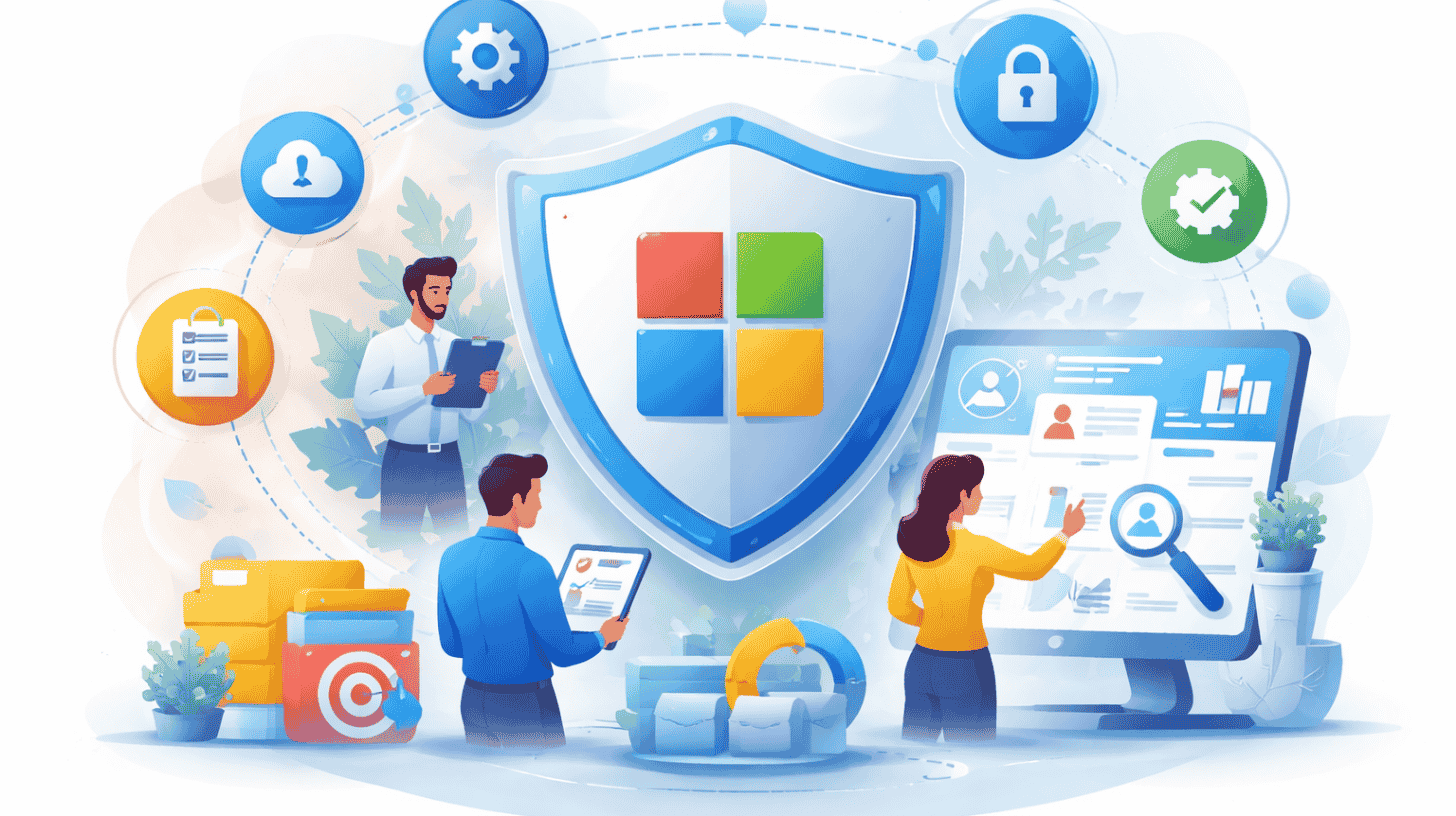

NIS2 e ISO 27001: mucho más que cumplir la norma

La solución no está solo en invertir en tecnología, sino en cómo se gestiona la seguridad dentro de toda la organización. Normas como la Directiva NIS2 o el estándar ISO/IEC 27001 ayudan a que las empresas se tomen en serio la seguridad en toda su cadena de valor, obligando a evaluar y vigilar activamente a los proveedores.

La NIS2, por ejemplo, exige que las empresas no solo revisen la seguridad de sus socios, sino que también incluyan cláusulas específicas en los contratos y mantengan una supervisión constante de los riesgos. Ya no basta con tener los papeles en regla: la alta dirección debe implicarse y responder por la ciberresiliencia de la empresa. Además, las sanciones por no cumplir pueden ser tan graves como las del RGPD.

Por su parte, la ISO 27001 ofrece una guía clara y práctica, centrada en la gestión de riesgos. Entre sus recomendaciones están las revisiones periódicas de la seguridad de los proveedores, la inclusión de cláusulas para proteger la información en los contratos y el seguimiento regular de estas obligaciones. Las empresas que adoptan esta norma no solo están más seguras, sino que también lo tienen más fácil para cumplir con la NIS2.

De la teoría a la vida real

La experiencia demuestra que tener un manual de seguridad o una certificación no garantiza estar protegido. La diferencia está en aplicar, de verdad, esos principios todos los días: comprobar qué hacen los proveedores, limitar el acceso a los datos más sensibles, realizar auditorías técnicas reales o ensayar cómo responder a un ciberataque. Estas acciones convierten el cumplimiento de la norma en algo práctico y real.

Mango ha sido rápida y transparente en la gestión del incidente, pero su caso es una advertencia para todo el sector: ninguna empresa, por grande o preparada que sea, está completamente a salvo si confía en terceros que no mantienen altos estándares de seguridad. Ser claros y actuar con rapidez después de un ataque no solo ayuda a reducir el daño, sino que también refuerza la confianza de los clientes en la marca.

Conclusión Raona

El caso de Mango no debe verse como un error aislado, sino como una muestra de cómo están cambiando las amenazas digitales: los ciberataques ya no buscan solo a las grandes empresas, sino que se cuelan por los puntos débiles de la cadena.

Para los líderes empresariales —ya sean CIO, CISO, CTO, COO o CEO— el desafío va mucho más allá de “cumplir” con la NIS2 o la ISO 27001. Se trata de entender la ciberseguridad como un pilar fundamental de la estrategia de la empresa. La clave está en actuar con realismo, sin autoengaños ni soluciones de compromiso, y comprender que la verdadera seguridad no se mide en listas de control, sino en la capacidad real de resistir y recuperarse de los ataques.